Windows下系统防护从三个方面入手,FD目录权限,AD账户权限,RD注册表权限,通过账户对目录、注册表权限进行限制,从而做到立体防护。

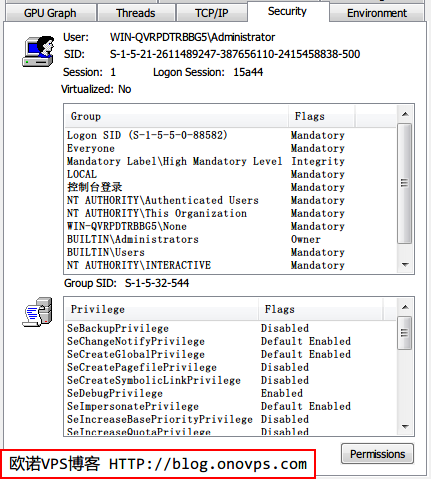

Windows账户权限控制已经很细致,运行的程序继承于用户的权限,子进程继承于父进程的权限。以普通用户权限运行的程序能对系统目录、注册表读访问,无写入权限,而大部分用户不愿受控制而使用Administrator登录导致系统安全性大大降低,以下介绍保障系统的易用性上进行提权或降权来保障系统安全。

1.以普通用户登录,需要时再适当提权,Vista后系统加入了UAC控制,用户可轻易以管理员身份执行程序,XP下可使用runas以管理员用户运行提权。

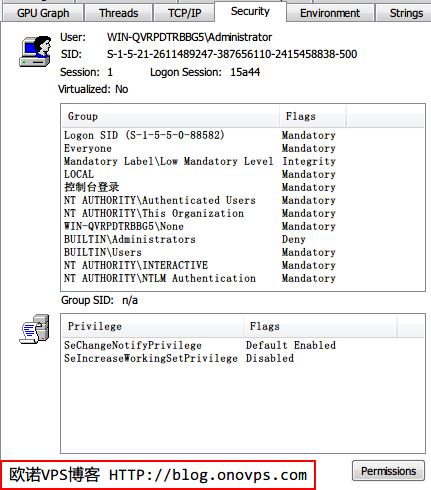

runas /user:administrator "c:\WINDOWS\explorer.exe"2.以管理员登录,对危险程序降权运行,XP下可使用组策略限制以基本用户运行或使用DropMyRights降权。

XP组策略添加受限用户、基本用户:

REG ADD HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\Safer\CodeIdentifiers\ /v Levels /t REG_DWORD /d 0x31000查看当前系统用户级别:

Runas /ShowTrustLevels使用Runas以基本用户权限运行IE浏览器:

runas /trustlevel:基本用户 "C:\Program Files\Internet Explorer\Iexplore.exe"使用DropMyRights降权运行IE浏览器:

DropMyRights.exe "c:\Program Files\Internet Explorer\IEXPLORE.EXE" -NWindows7下不能正常使用DropMyRights,组策略下以基本用户运行和不允许一样,可使用psexec降权。

psexec -l -d "c:\program files\internet explorer\iexplore.exe"