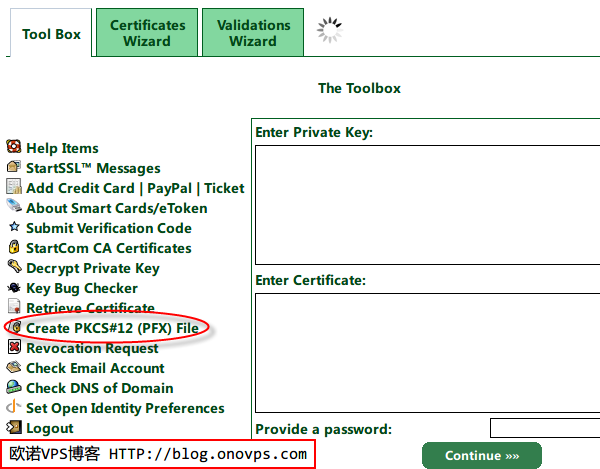

申请StartSSL免费SSL证书见:https://www.haiyun.me/archives/startssl-free-ssl.html,获取到证书私钥及公钥,然后生成IIS可导入的PFX证书。

1.使用StartSSL网页提供的PFX生成工具:

2.使用OpenSSL转为PFX证书。

然后在IIS管理器中导入生成的PFX证书并绑定到相应域名。

Windows 2008下IIS7配置StartSSL免费证书

发布时间:February 9, 2013 // 分类:IIS,OpenSSL // No Comments

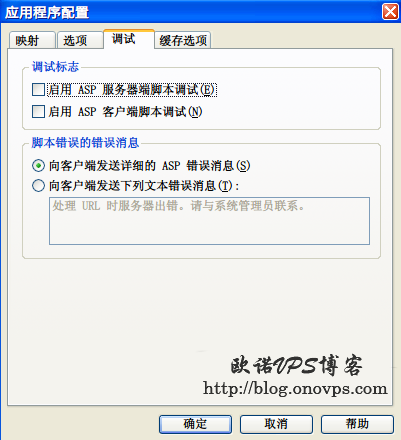

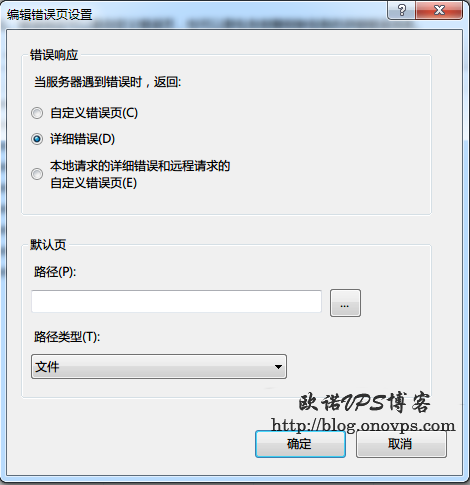

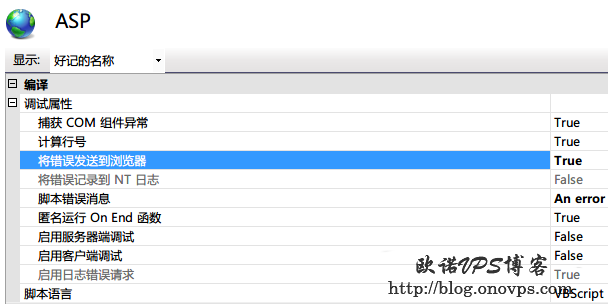

IIS7显示详细错误信息解决500/403错误

发布时间:December 13, 2012 // 分类:Windows // No Comments

Windows 2003服务器安全设置

发布时间:November 10, 2012 // 分类:网络安全,Windows // No Comments

1.计算机安全策略设置(gpedit.msc)

Windows设置——>安全设置——>账户策略——>账户锁定策略:

账户锁定阀值:3次无效登录

账户锁定时间:30分钟

复位账户锁定计时器:30分钟之后本地策略——>安全选项:

交互式登陆:不显示上次的用户名 启用

帐户:重命名来宾帐户 重命名

帐户:重命名系统管理员帐户 重命名本地策略——>审核策略:

审核策略更改 成功 失败

审核登录事件 成功 失败

审核对象访问 失败

审核过程跟踪 无审核

审核目录服务访问 失败

审核特权使用 失败

审核系统事件 成功 失败

审核账户登录事件 成功 失败

审核账户管理 成功 失败本地策略——>用户权限分配:

从网络访问此计算机:保留Guest组、IIS-WPG组。

关闭系统:只有Administrators组、其它全部删除。

通过终端服务拒绝登陆:加入Guests、User组

通过终端服务允许登陆:只加入Administrators组,其他全部删除2.禁用不必要的服务:

#https://www.haiyun.me

Computer Browser

DHCP Client

Error reporting service

PrintSpooler

Remote Registry

Remote Desktop Help Session Manager

TCP/IP NetBIOS Helper

Help and Support

Windows Audio

Server

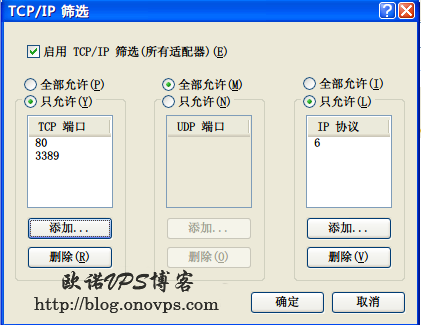

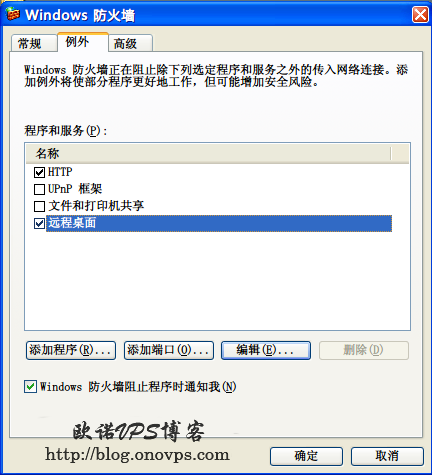

Workstation3.开启防火墙或TCP/IP筛选:

4.修改3389远程桌面端口:

REG ADD "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server\Wds\rdpwd\Tds\tcp" /v PortNumber /t

REG_DWORD /d $newport /f

REG ADD "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp" /v PortNumber /t

REG_DWORD /d $newport /f

#然后关闭并重新启动远程桌面,远程连接操作请重新启动系统生效。

REG ADD "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t

REG_DWORD /d 1 /f

REG ADD "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t

REG_DWORD /d 0 /f5.IIS新建网站时尽量新建不同的用户,并权限最小化:

网站匿名访问用户属于Guest群组

应用程序池标记用户属于IIS_WPG群组

网站目录仅保留系统管理员网站用户权限6.系统目录权限:

C:\administrators/system全部权限,继承到下级目录。

C:\Program Files\Common Files 开放Everyone,默认的读取及运行,列出文件目录,读取三个权限。

C:\Windows\ 开放USERS默认的读取及运行,列出文件目录,读取三个权限。

C:\Windows\Temp 开放Everyone 修改,读取及运行,列出文件目录,读取,写入权限。7.禁用不安全的组件、调整ASP.NET安全级别防WebShell木马。

8.使用UrlScan应用防火墙过滤链接。

9.SQL2000数据库服务器安全设置。

Windows安全设置IIS防WebShell木马

发布时间:July 17, 2012 // 分类:IIS // No Comments

regsvr32 /u wshom.ocx

#卸载WScript.Shell 组件

regsvr32 /u shell32.dll

#卸载Shell.application 组件

regsvr32 /u scrrun.dll

#卸载FSO对象

regsvr32 /u msado15.dll

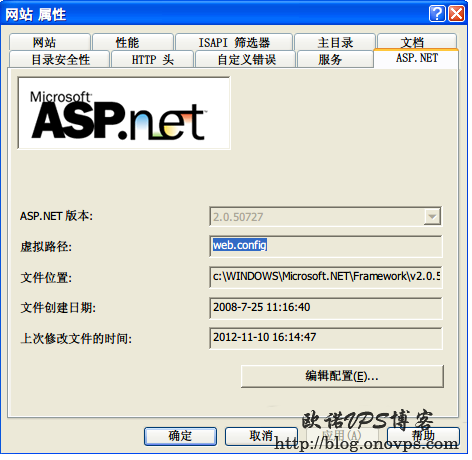

#卸载stream对象2.ASPX环境调整ASP.NET信任级别,ASPX运行ASPXspy之类的木马会出现错误信息:

编辑Framework配置文件:

C:\WINDOWS\Microsoft.NET\Framework\v2.0.50727\CONFIG\web.config修改为:

<location allowOverride="false"> #禁止用户自定义级别

<system.web>

<securityPolicy>

<trustLevel name="Full" policyFile="internal"/>

<trustLevel name="High" policyFile="web_hightrust.config"/>

<trustLevel name="Medium" policyFile="web_mediumtrust.config"/>

<trustLevel name="Low" policyFile="web_lowtrust.config"/>

<trustLevel name="Minimal" policyFile="web_minimaltrust.config"/>

</securityPolicy>

<trust level="High" originUrl=""/> #级别为高,默认为完全

<identity impersonate="true" />

</system.web>

</location>ASP.NET各信任级别权限如下:

完全:无限制的权限。应用程序可访问任何属于操作系统安全范围的资源。支持所有的特权操作;

高:不能调用未托管代码、不能调用服务组件、写入事件日志、访问 Microsoft 消息队列、访问 OLE DB 数据源;

中:除上述限制外,还限制访问当前应用程序目录中的文件,不允许访问注册表;

低:除上述限制外,应用程序不能与 SQL Server 连接,代码不能调用 CodeAccessPermission.Assert(无断言安全权限);

最低:仅有执行权限。高级别禁止读取注册表,编辑高级别配置文件:

C:\WINDOWS\Microsoft.NET\Framework\v2.0.50727\CONFIG\web_hightrust.config删除注册表权限:

#https://www.haiyun.me

<SecurityClass Name="RegistryPermission" Description="System.Security.Permissions.RegistryPermission,

mscorlib, Version=2.0.0.0, Culture=neutral, PublicKeyToken=b77a5c561934e089"/>然后配置IIS为net为2.0版本,重启IIS。

cd C:\WINDOWS\Microsoft.NET\Framework\v2.0.50727

aspnet_regiis -i/windows/system32/activeds.tlb

#去除文件Users组和Power Users组读取权限IIS6开启配置网页gzip压缩

发布时间:June 20, 2012 // 分类:IIS // No Comments

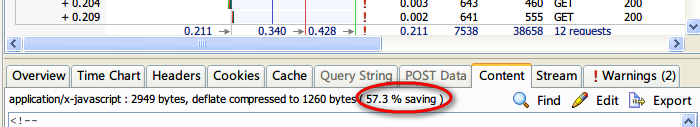

现在浏览器都支持gzip压缩,网站开启gzip压缩可提高用户访问速度并节省服务器带宽,IIS6自带gzip压缩支持,不过设置有点麻烦。

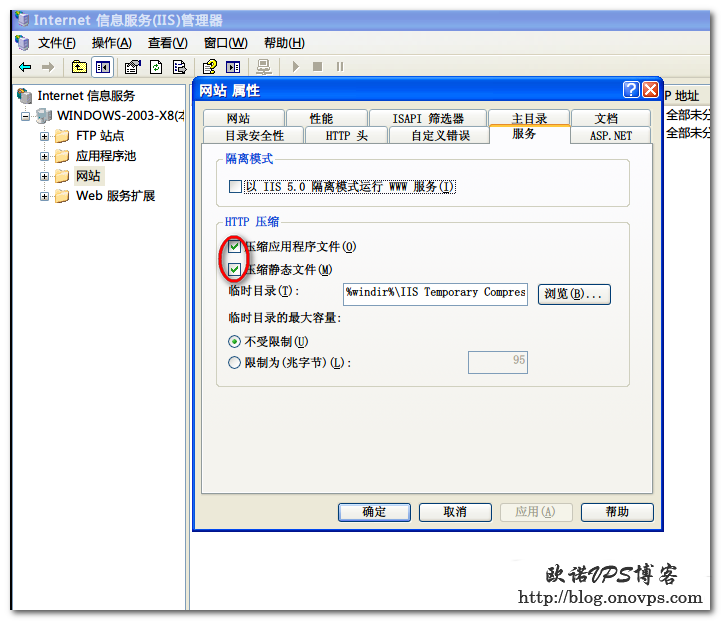

1.打开IIS管理器——网站——属性——服务,选择动态或静态压缩支持。

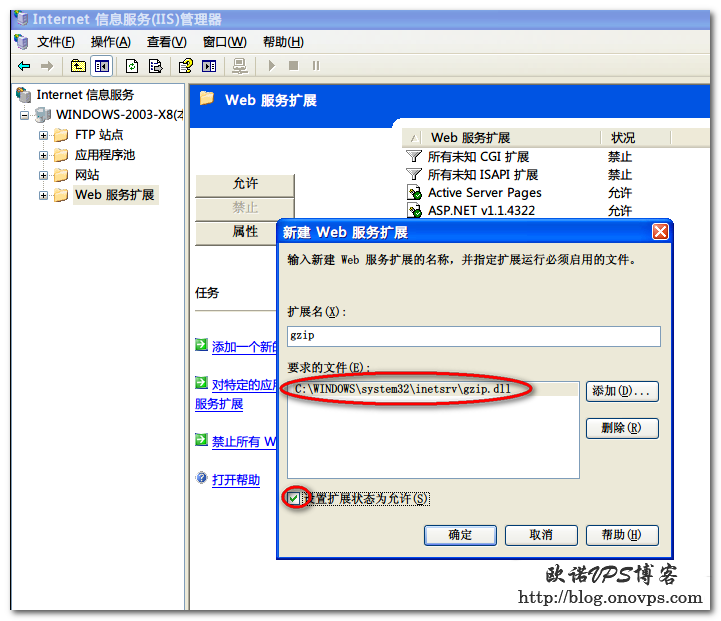

2.新建web服务器扩展,文件为C:\WINDOWS\system32\inetsrv\gzip.dll。

3.停止IIS服务:

iisreset.exe /stop4.编辑IIS配置文件C:\Windows\System32\inetsrv\MetaBase.xml,找到以下并修改:

<IIsCompressionScheme Location ="/LM/W3SVC/Filters/Compression/gzip"

HcCompressionDll="%windir%\system32\inetsrv\gzip.dll"

HcCreateFlags="0"

HcDoDynamicCompression="TRUE" #开启动态文件压缩

HcDoOnDemandCompression="TRUE"

HcDoStaticCompression="TRUE" #开启静态文件压缩

HcDynamicCompressionLevel="9" #动态文件压缩级别,可选0-10,0为不压缩,数值越大压缩超高,越占用CPU。

HcFileExtensions="htm #静态文件压缩扩展名

html

css

js

txt"

HcOnDemandCompLevel="9" #静态文件压缩级别

HcPriority="1"

HcScriptFileExtensions="asp #动态态文件压缩扩展名

dll

exe"

>

</IIsCompressionScheme>5.重新启动IIS服务:

iisreset.exe /start分类

- Apache (13)

- Nginx (45)

- PHP (86)

- IIS (8)

- Mail (17)

- DNS (16)

- Cacti (14)

- Squid (5)

- Nagios (4)

- Puppet (7)

- CentOS (13)

- Iptables (23)

- RADIUS (3)

- OpenWrt (41)

- DD-WRT (1)

- VMware (9)

- 网站程序 (2)

- 备份存储 (11)

- 常用软件 (20)

- 日记分析 (10)

- Linux基础 (18)

- 欧诺代理 (0)

- Linux服务 (18)

- 系统监控 (4)

- 流量监控 (7)

- 虚拟化 (28)

- 伪静态 (2)

- LVM (3)

- Shell (18)

- 高可用 (2)

- 数据库 (16)

- FreeBSD (3)

- 网络安全 (25)

- Windows (35)

- 网络工具 (22)

- 控制面板 (3)

- 系统调优 (10)

- Cisco (3)

- VPN (6)

- ROS (20)

- Vim (14)

- KMS (4)

- PXE (2)

- Mac (1)

- Git (1)

- PE (1)

- LNS (2)

- Xshell (7)

- Firefox (13)

- Cygwin (4)

- OpenSSL (9)

- Sandboxie (3)

- StrokesPlus (1)

- AutoHotKey (4)

- Total Commander (3)

- WordPress (3)

- iMacros (6)

- Typecho (2)

- Ollydbg (1)

- Photoshop (1)

- 正则 (3)

- Debian (3)

- Python (8)

- NoSQL (6)

- 消息队列 (4)

- JS (7)

- Tmux (3)

- GO (7)

- HHVM (2)

- 算法 (1)

- Docker (2)

- PT (15)

- N1 (16)

- K2P (6)

- LUKS (4)

最新文章

- debian 12开机关机systemd-journald日志不连续解决

- debian12下initramfs-tools使用udhcpc配置dhcp ip

- dns压力测试工具queryperf使用

- sandboxie plus运行firefox 140播放视频全屏不能覆盖任务栏

- TEWA-1100G光猫使用

- 烽火光猫HG5382A3使用

- 记联通更换移动XG-040G-MD光猫

- smokeping slave同步错误illegal attempt to update using time解决

- 使用valgrind定位解决smartdns内存泄露

- 此内容被密码保护