ip pool add name=pppoe ranges=192.168.2.2-192.168.2.254

#新建PPPOE客户端IP池

ppp profile set default local-address=pppoe remote-address=pppoe dns-server=8.8.8.8,4.4.4.4

#新建PPPOE模板

interface pppoe-server server add service-name=pppoe interface=ether2 authentication=pap \

default-profile=default one-session-per-host=yes keepalive-timeout=10 disabled=no

#开启并设置PPPOE服务器

ppp secret add name=user password=passwd service=pppoe

#使用本地pap验证,新建PPPOE用户ppp aaa set use-radius=yes

#允许使用RADIUS认证

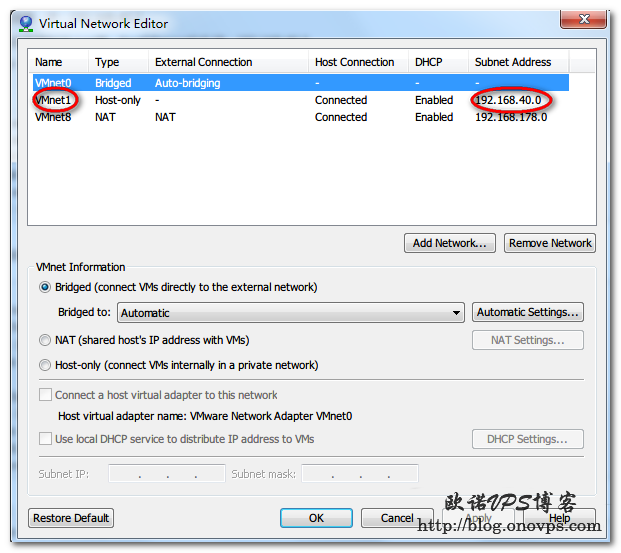

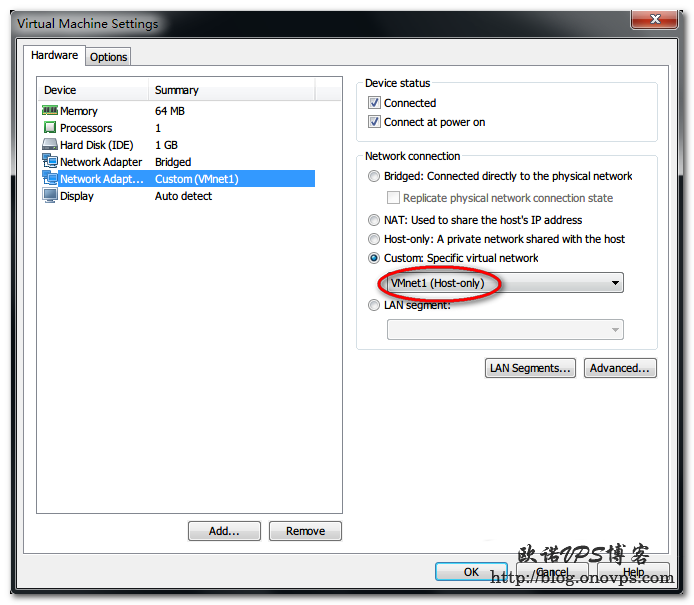

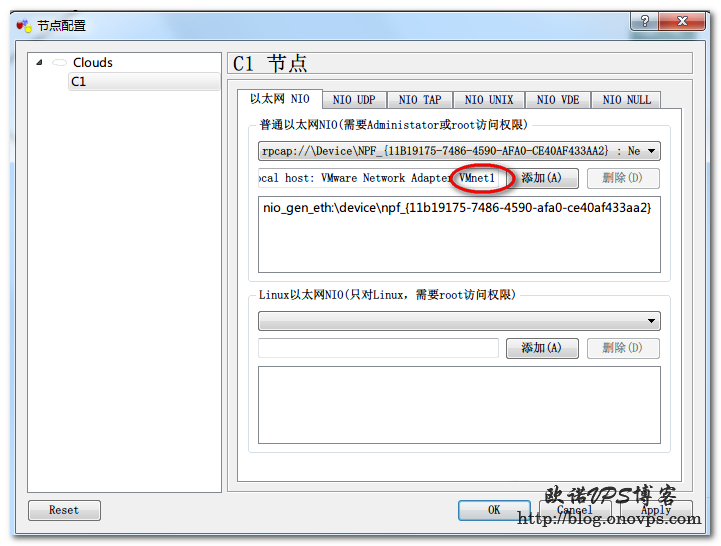

radius add address=192.168.1.22 secret=root service=ppp authentication-port=1812 \

accounting-port=1813 disabled=no

#设置RADIUS服务器地址,验证端口,验证服务

radius incoming set accept=yes port=1700

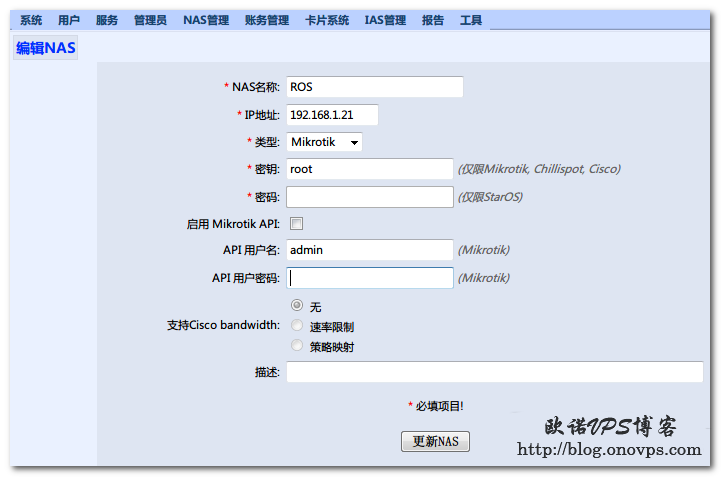

#允许RADIUS端断开用户PPP连接3.Radiusmanager端配置,新建NAS,即ROS客户端:

新建用户,即PPPOE客户:

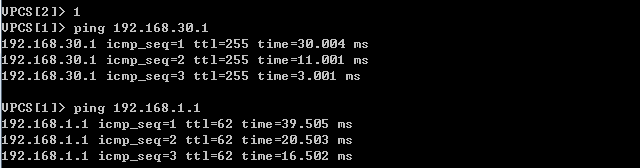

测试PPPOE登录:

Radiusmanager免费开源替代产品Daloradius请参考ROS使用Daloradius+Freeradius验证。